Kali的安装

首先要下载Kali Linux系统镜像

- 可以到Kali的官网下载,不过推荐到国内的镜像网站下载,速度比较快,我是在清华大学镜像网站下载的Kali Linux 2020.4 amd64版本的Kali系统镜像

- https://www.kali.org/downloads/官网

- https://mirrors.tuna.tsinghua.edu.cn/清华大学镜像网站

然后下载并安装VM

- 我是之前已经安装好了VM,具体安装过程这里不详细说了,还请自行百度

最后在VM中安装Kali

- 重点来讲一下Kali的安装,我要安装的是Kali最新的版本,B站上的教程都是比较旧的教程,我看B站上多数是2019版本的,所以我想录制一期2020.4版本的安装过程,希望对大家有帮助。

虚拟机的配置

-

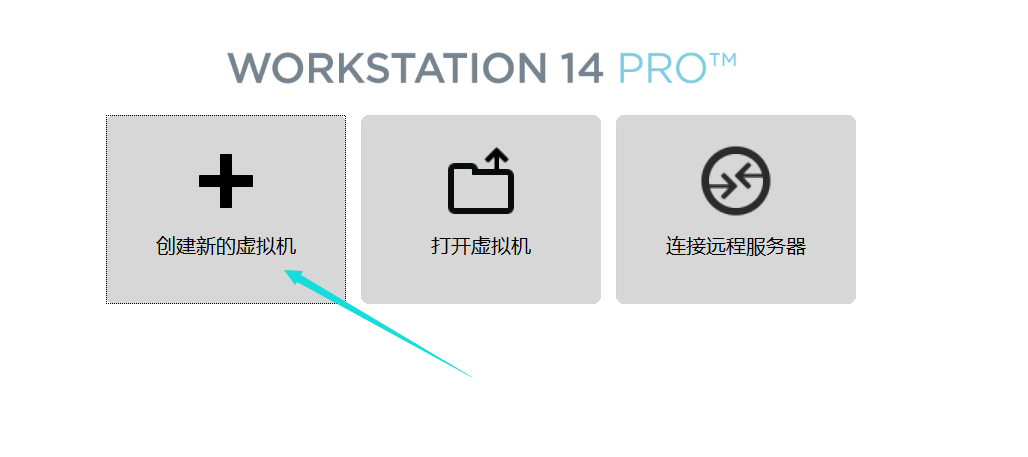

先配置VM,创建新的虚拟机

-

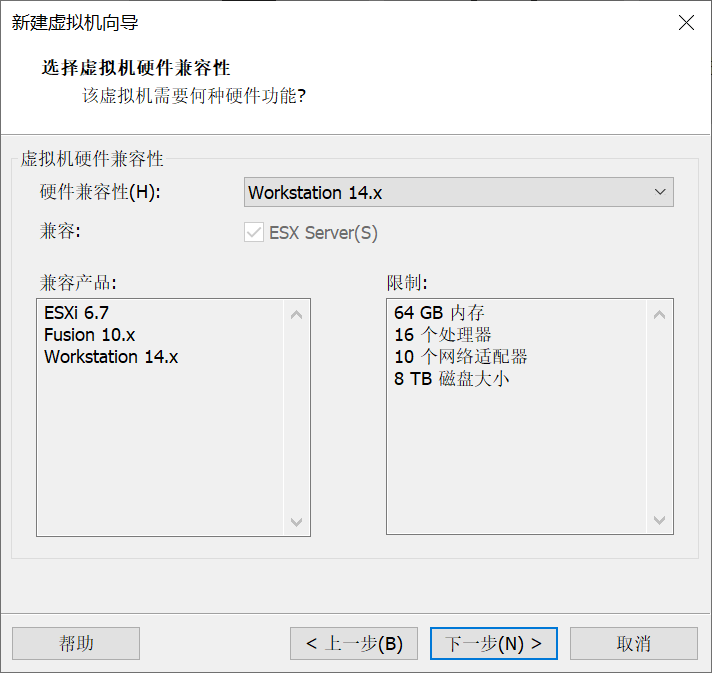

点击下一步

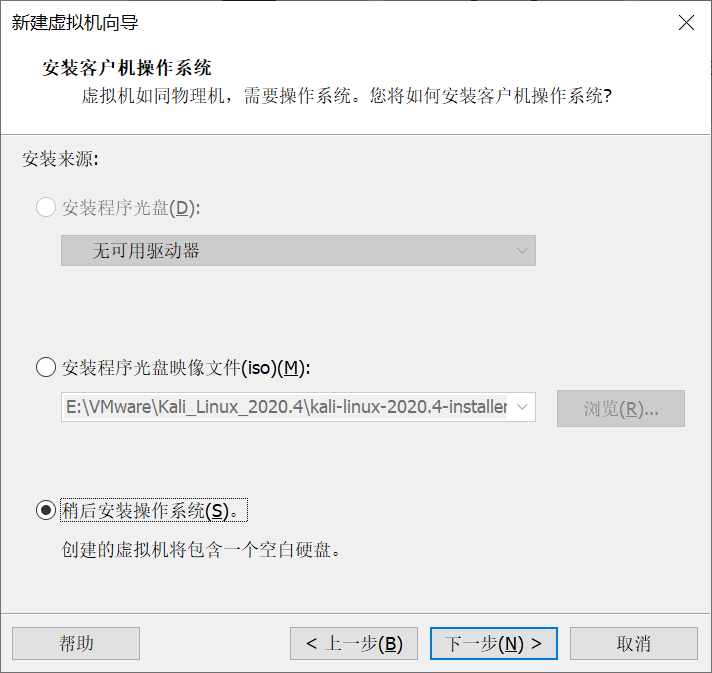

- 选择稍后安装系统

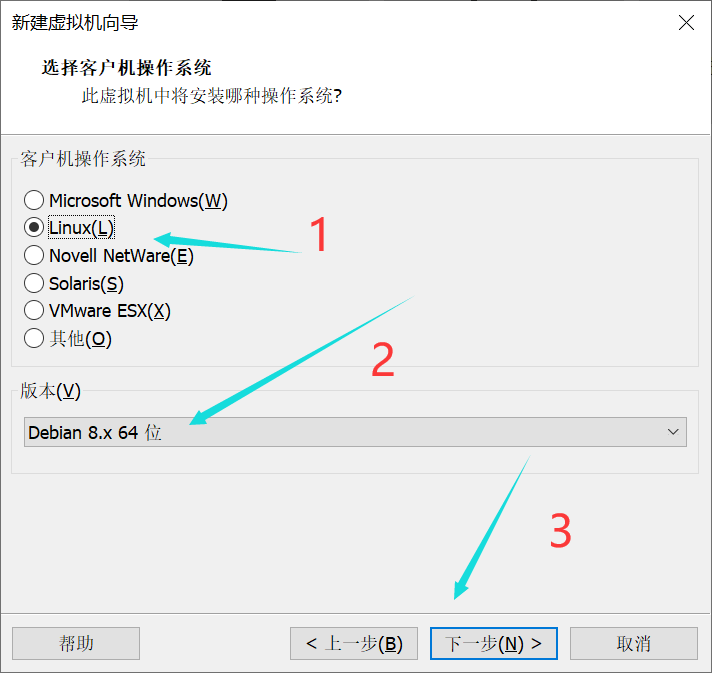

- 选择安装系统的类型

- 给安装的系统名一个名称和要安装的位置,这里你最好不要安装到C盘,因为Windows系统在C盘,你应该安装到其它盘中。名称随便起。

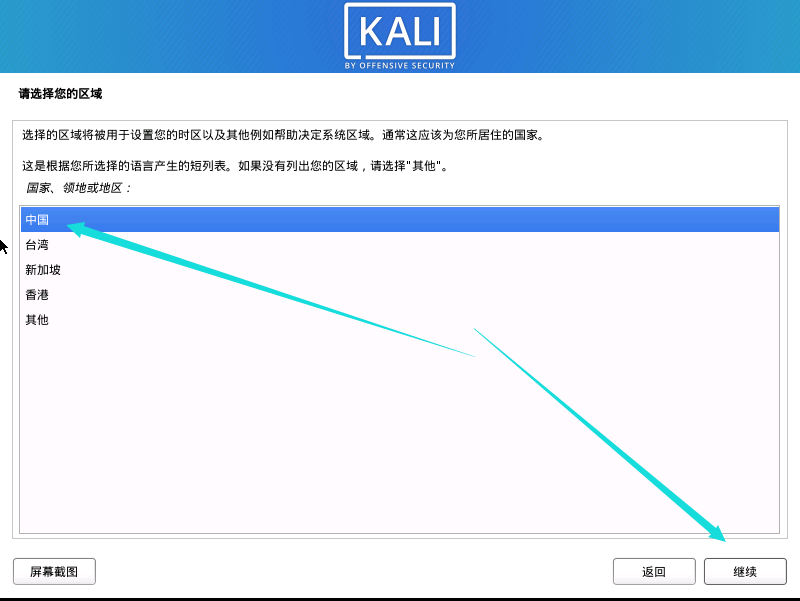

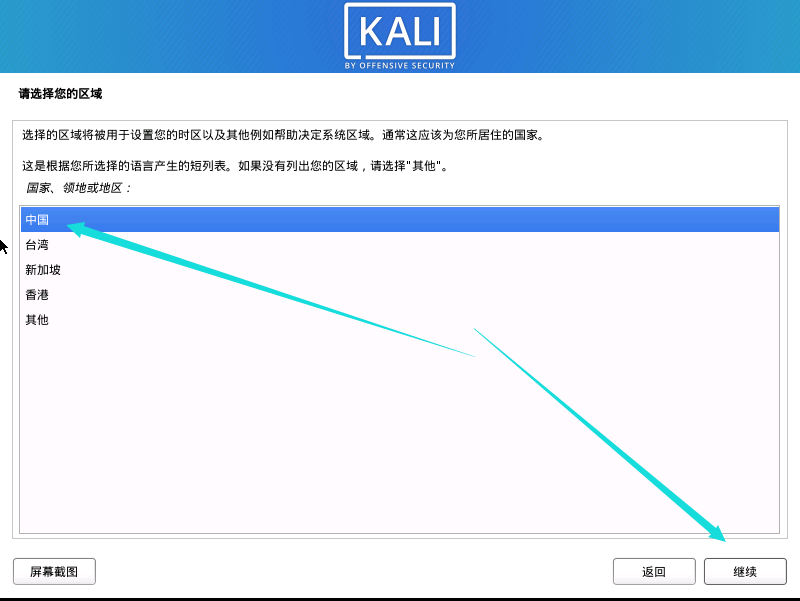

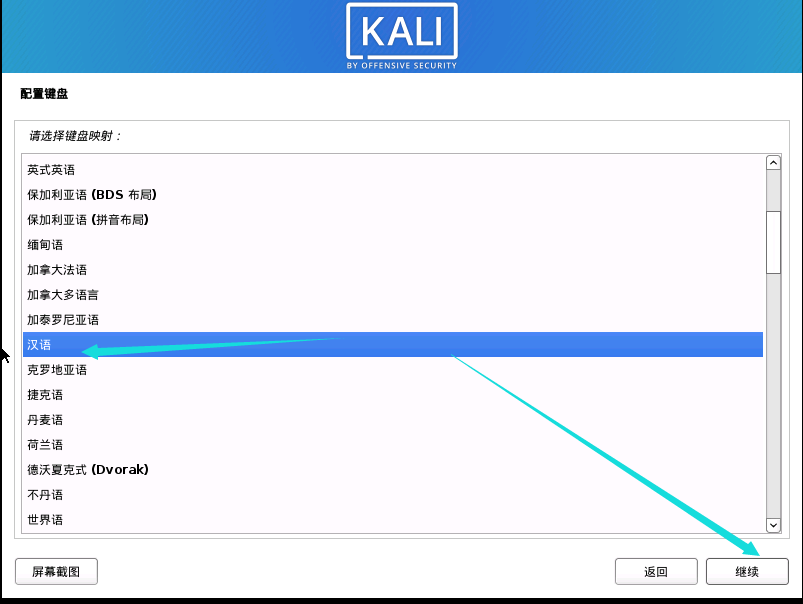

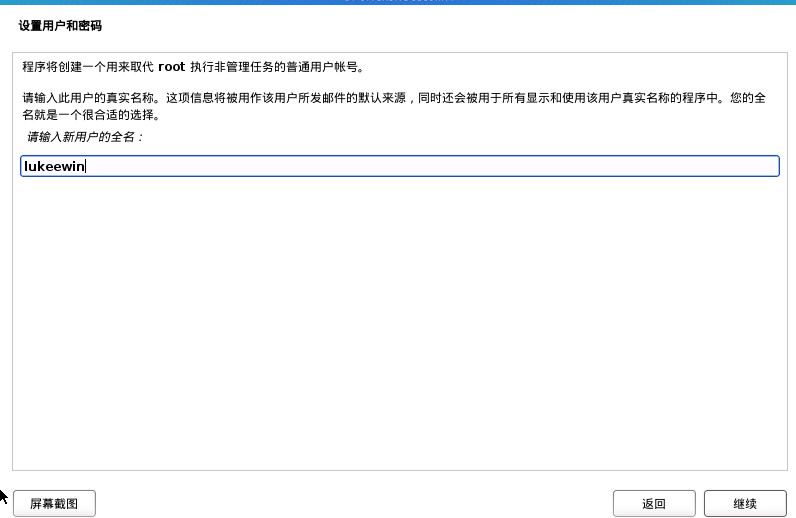

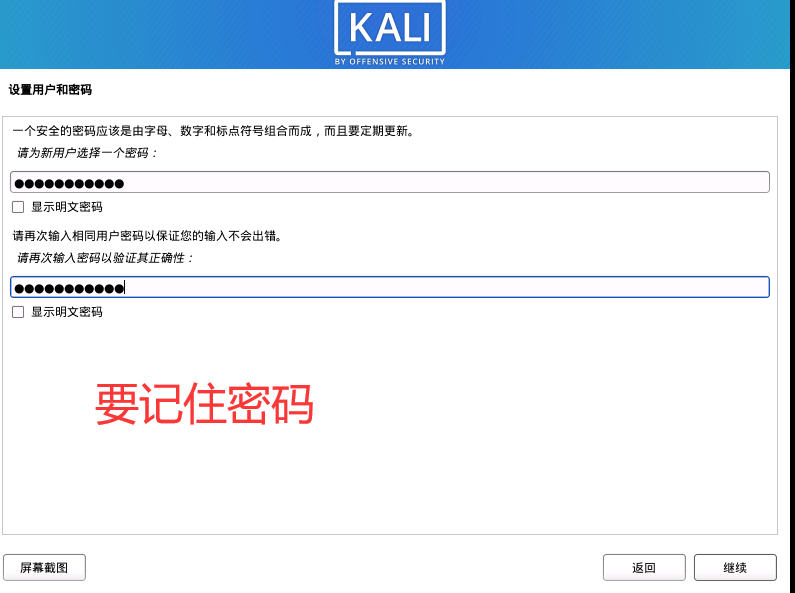

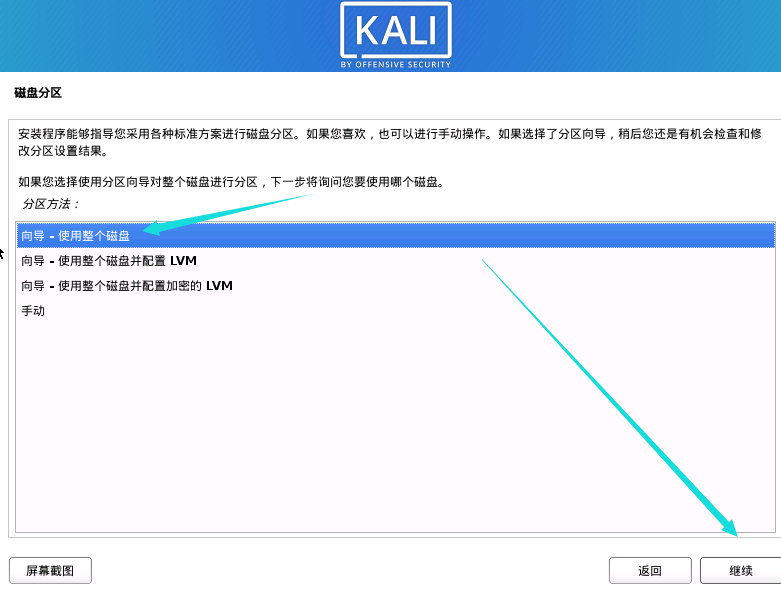

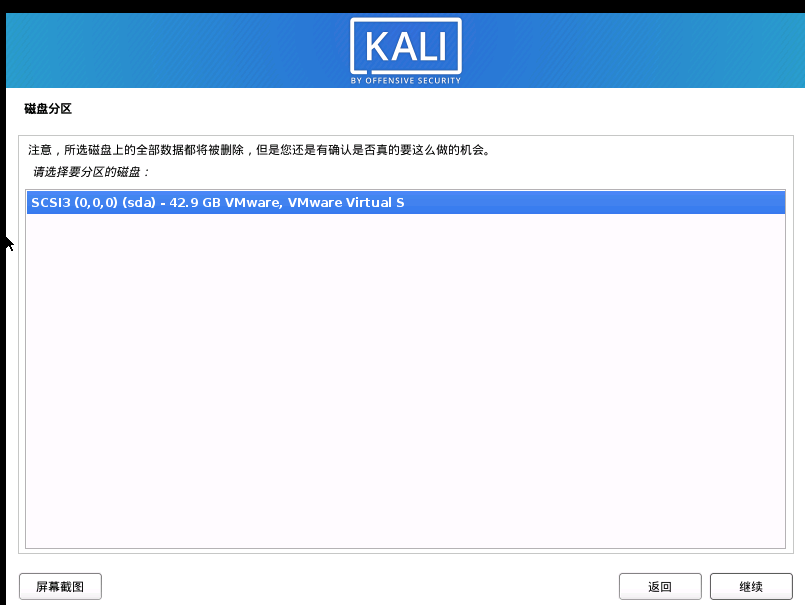

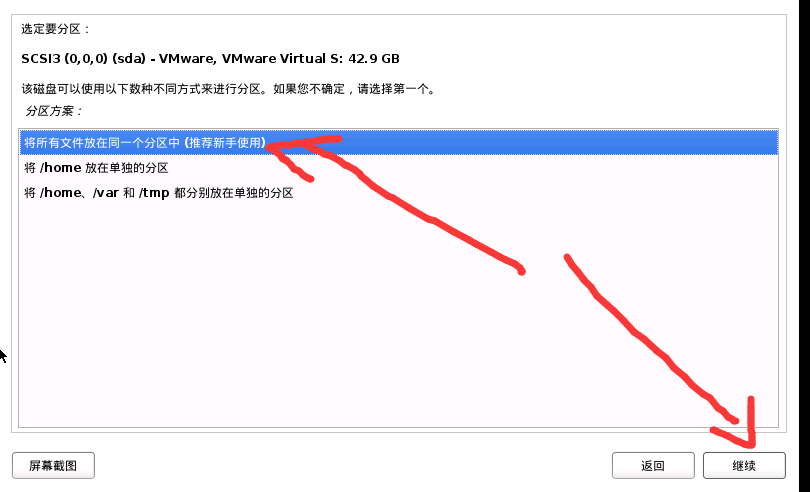

正式开始安装Kali

-

-

-

-

-

现在等待一下

-

-

-

-

-

-

-

-

-

-

-

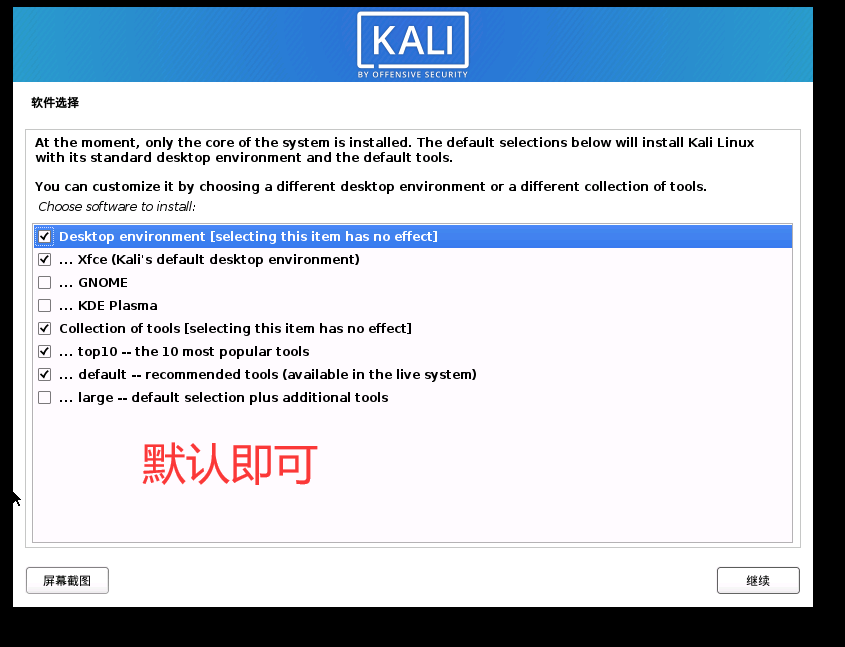

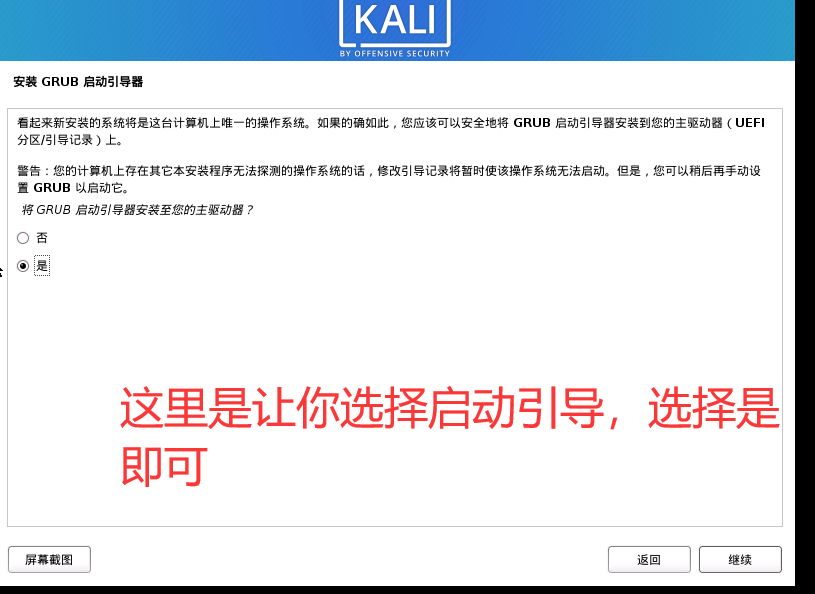

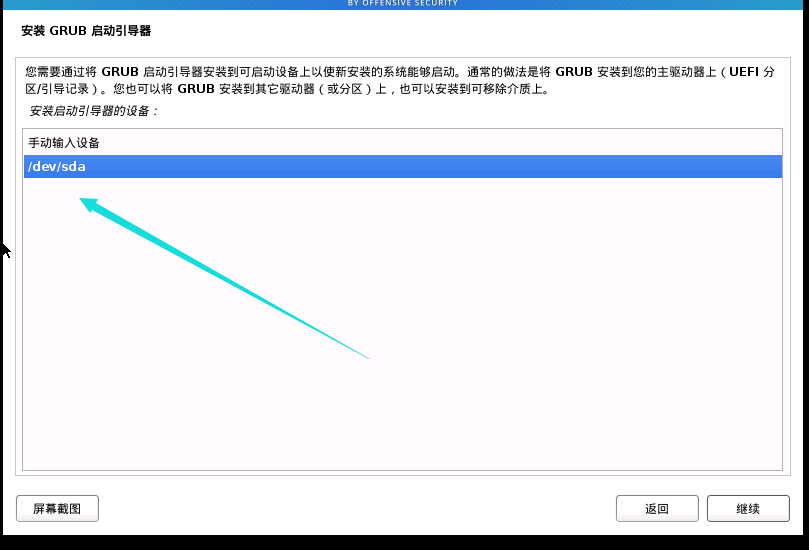

然后等待安装

-

-

需要等待较长一段时间,这里你可以去吃午餐,大概要等待20多分钟,快不快要看自己的电脑性能。

-

-

-

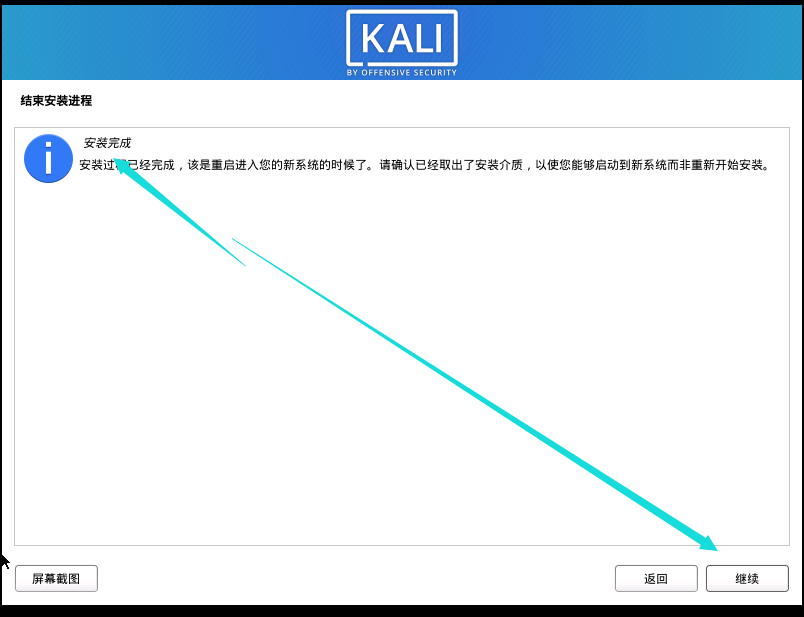

到此,我们就安装完成了

然后系统会自动重启,完成

登录

进入系统后

这个文件我会发布到我的博客当中,我会在评论区给出链接,你们可以根据视频或文章来自己实战一下。

视频https://www.bilibili.com/video/BV1gy4y1n7kh/

配置Kali系统

安装VMware Tools工具

-

-

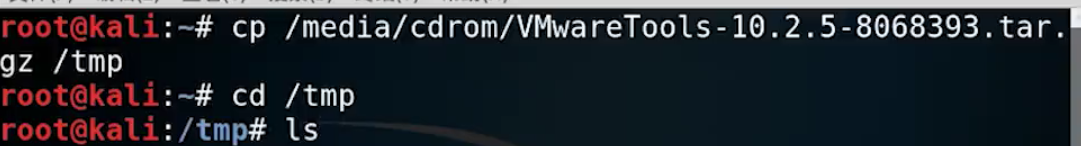

这时已经挂载到Kali系统中了,然后把挂载的VMware Tools工具复制到/tmp文件夹中,如下图

-

tar -zxvf 命令解压该工具

-

进入vmware-tools-distrib文件夹

-

执行vmware-install.pl脚本文件

-

后面的操作直接回车即可

-

最后重启Kali系统

配置Kali的apt源

-

输入leafpad /etc/apt/souces.list

-

进入到souces.list文件中,然后配置,在最后一行回车添加中科大或其它的国内镜像源,这里以中科大为例

-

ctrl+s 保存

-

然后可以用apt-get update更新apt源

nmap工具的常见使用方式

-

nmap 目标IP

-

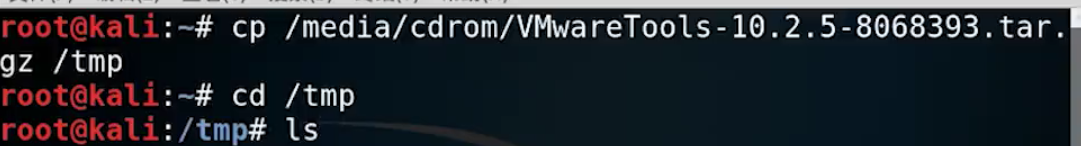

nmap -sS -sV -T4 目标IP

-

nmap -A -T4 目标IP

-

nmap 192.168.1.0/24 扫描整个网段

-

namp --top-ports 100 IP地址 【扫描对方最可能开放的100个端口】

-

nmap --script=vuln IP 【使用vuln脚本扫描目标IP主机可能存在的漏洞】

-

zenamp是namp的图形化界面

xhydra的使用

字典生成

-

crunch

-

crunch 2 4 > 1.txt 【最小两位,最大4位,生成的字典保存在1.txt中】

-

crunch 7 7 -t admin%% > 2.txt 【-t指定格式,这里是指定为admin开头,后面为两位数字】

如果没有指定格式,默认是26个字母

-

crunch 6 6 -f /usr/share/crunch/charset.lst hex-lower -o 3.txt 【利用crunch的模板hex-lower去生成字典,并保存在3.txt中】

-

crunch 6 6 0123456789 -o 5.txt 【生成数字字典】

-o 表示保存

-

crunch 3 3 -p zqd 1990 29 > 6.txt 【生成这三个字符串随机组合的字典】

DNS劫持

Ettercap工具的使用

-

启动Kali的apache2服务

systemctl start apache2

-

cd /var/www/html

-

ls

-

编辑Ettercap

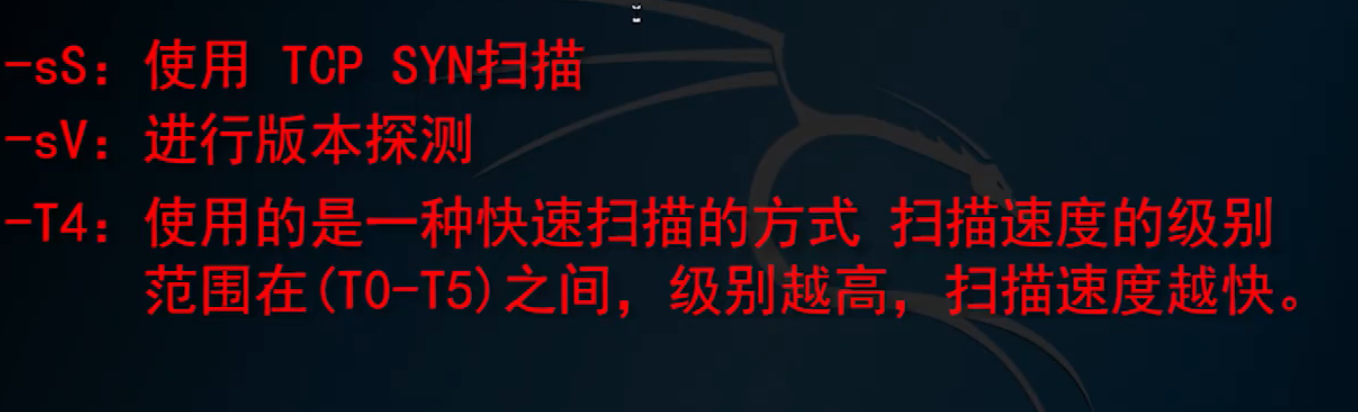

leafpad /etc/ettercap/etter.dns

-

-

ettercap -G

Q.E.D.